记公司云主机再一次被黑客歹意脚本进攻

记公司云主机再一次被黑客歹意脚本进攻

登录公司云掌握台,查看平安告警信息,并联络客服征询有关工作详情

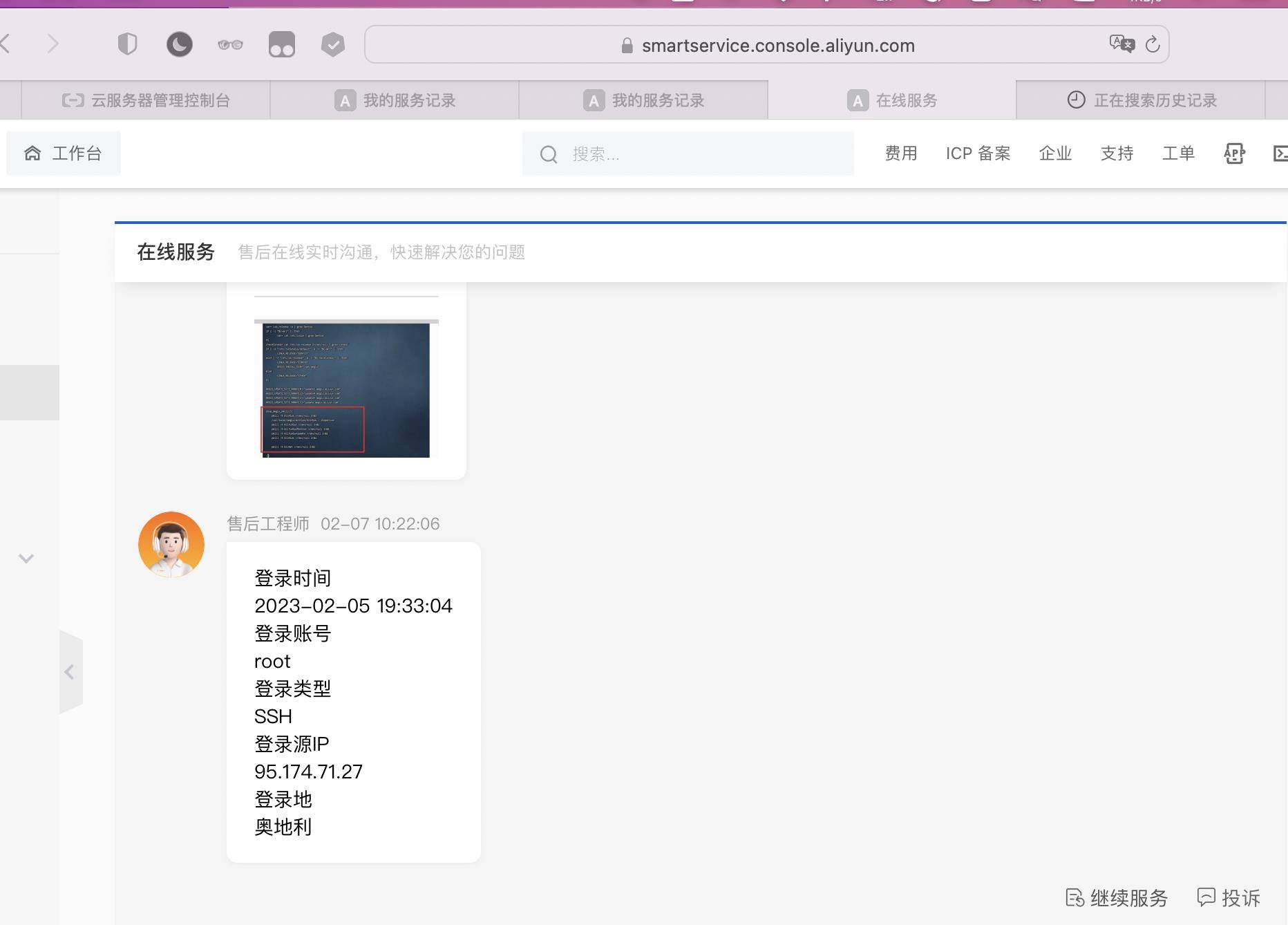

接到手机上的短信,我及时联络了他们公司云的客服,看了下掌握台供给的黑客线索

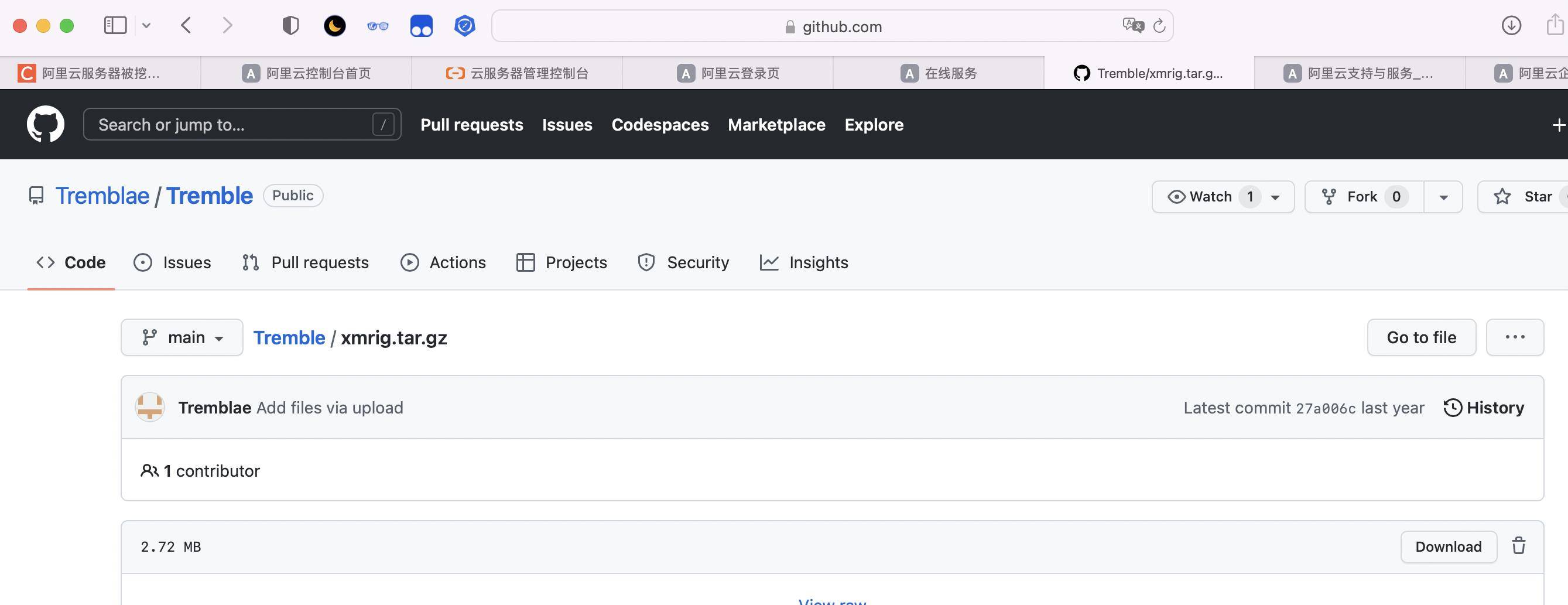

重视到了 github.com/Tremblae/Tremble 的信息,主机重置快一个多来月了,那家伙又一次暴破了我的云主机...

那么高的CPU占用,我根据其历程及公司云供给的线索,重视到了“xmrig”的历程。

下载其文件查看了json文件,已坐实黑客暴力破解及操纵其他法式破绽,攻进我的公司云主机停止挖矿!

关于黑客仓库里的其他文件,我对公司云客服也停止了征询,据客服所述:"凡是黑客会隐蔽本身的实在IP,用正则扫描检测公网云主机及时髦端口;然后不竭用数据字典暴力破解密码,或是其他后门绕开密码植进脚本,或其他二进造法式;那种脚本及法式,凡是会卸载系统组件,乱改文件形成系统不不变,并时髦主机其他端口Ddos他人"。

展开全文

清理病毒的参考材料

今天才安拆体验试用了下Clamav,没想到此次竟然没起到其杀毒软件的感化啊...也不晓得后来领会到的河马查杀效果如何。颠末此次工作后,我对Linux平台杀毒软件检测病毒的才能,也不是太乐看。

领会黑客进攻云主机的行为体例:

Daryl179-公司云办事器被挖矿的处理办法-csdn

Daryl179-利用Kali对网站停止DDos进攻-csdn

极客飞扬-排查Linux系统下SSH被暴力破解植进pnscan 挖矿病毒进侵办事器

按时使命封闭及肃清:

-公司云ECS遭挖矿法式进攻处理办法(彻底肃清挖矿法式,趁便下载了挖矿法式的脚本)

公司云平安中心-挖矿法式处置更佳理论

因为是免费领的公司云主机,我根本上很少登录,所以没设置装备摆设安拆软件之类的,痛快把root的按时使命全肃清了。

后续战略

土豪或企业交给公司云团队庇护那另说,那里分享下我领会到的处置体例。

1. 修改用户登录战略

固然他们小哥是不错参考材料,但必需要重视Linux的版本号,版本纷歧样,号令也是大有改动。19年的centos8取缔了pam_tally2模块,但网上很多小哥是2023、2023,他们可能其时就是用的centos8以下。

linux 末端 设置毗连登录密码 + 登录失败处置功用战略

uos账号解锁

CentOS 8.0设置装备摆设平安战略(用户3次登录失败锁定3分钟)

以上总结是CentOS8对修改sshd文件的教训,只合适CentOS7及以下。还学到一招查看日记信息

tail -f /var/log/messages

修改设置装备摆设

vi /etc/pam.d/system-auth

# 顶行复造如下指令,即默认所有用户通用途理。

auth required pam_faillock.so preauth silent audit deny=3 unlock_time=300 even_deny_root

解锁用户

# 解锁一个用户

faillock --user It --reset

# 解锁所有用户

faillock--reset

公司给出的《Linux操做系统加固》文档,素质上就是用户登录战略...不外文档挺好、挺详尽的。

2. 封闭不需要的长途端口及ICMP回显(ping)

封闭本身不消的桌面系统长途端口,如Windows:3389,SSH:22,改成其他的端口。

cp /etc/ssh/sshd_config /etc/ssh/sshd_config_bak/sshd_config vi /etc/ssh/sshd_config

# 找到 # port 22位置,鄙人方添加 port 1122

但完全限伤,只用VNC登录利用的话,太难受了...

3. 限造IP或改换IP

“0.0.0.0/0”,任何人都能拜候,仍是不太平安啊...百度关键字“IP”,暂时用本身的公网IP登录,弄个弹性IP,换下IP也行吧...不外因为我小我在云主机没放什么新的工具,也没摆设ftp、web等办事啥的,用的时候登录网页开启长途拜候端口,如许也能够。

4. 若是本身存有新的材料及设置装备摆设,那就本身做晴天天的快照备份。

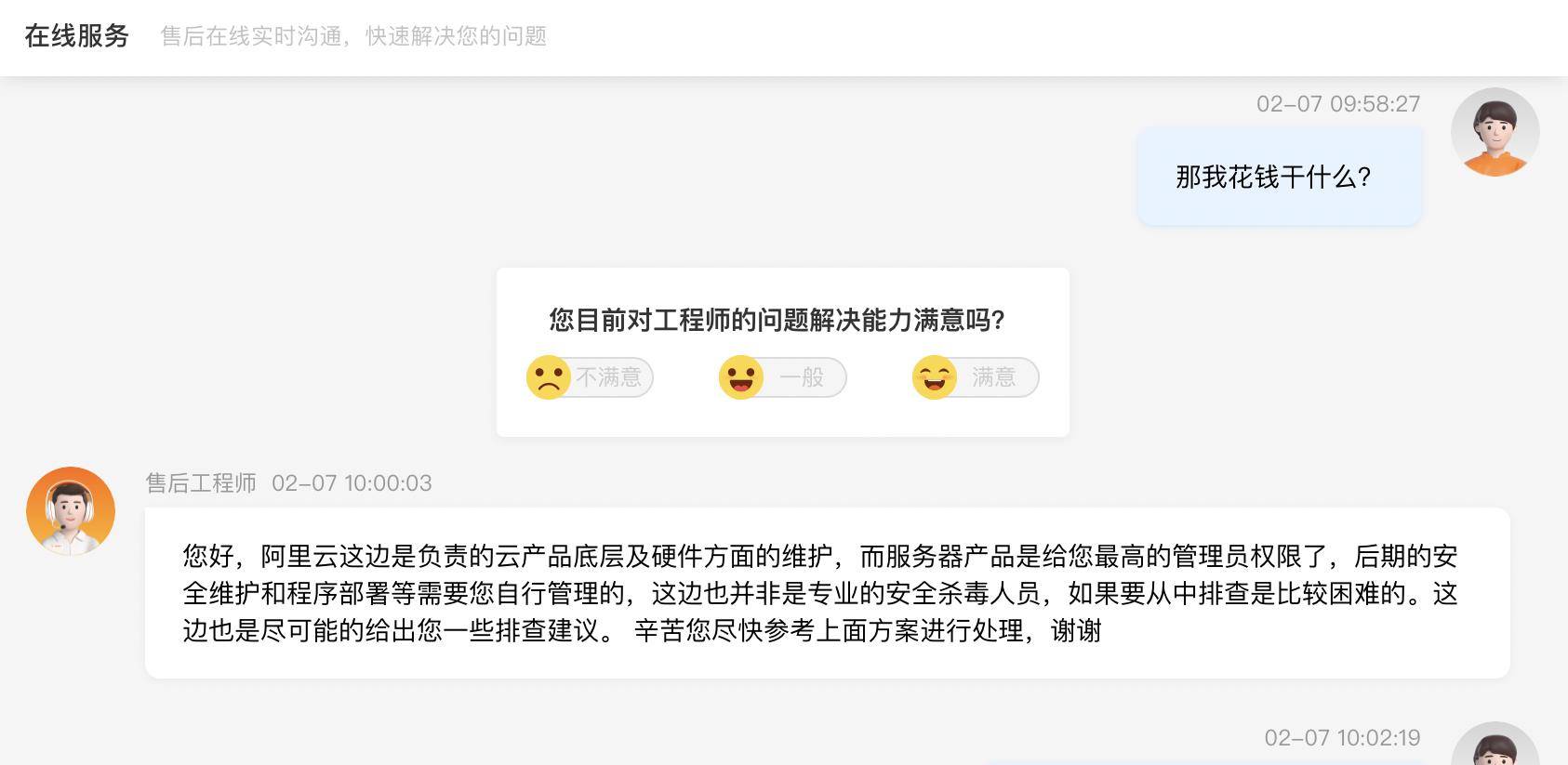

Linux不像微软的Windows那么办事到位,还有补钉推送,有很多杀软防护。根本上一切都得本身来。客服表达我想安枕无忧,啥也不想管,得找得加钱买办事,如:“web利用加固”、“企业撑持方案”,满是一堆要钱的玩意。

总的来说,歹意脚本、软件不时重启翻开,又会额外又生成多个脚本垃圾等;待到下次系统启动时,没查杀到的文件又会再自启运行生成其他文件,如斯轮回是挺难肃除的。如许的话,还不如备份快照复原来得快。